Una ricerca internazionale svela che troppe reti wireless sovrapposte in una zona densamente popolata aumentano la vulnerabilità dell’intera rete senza fili.

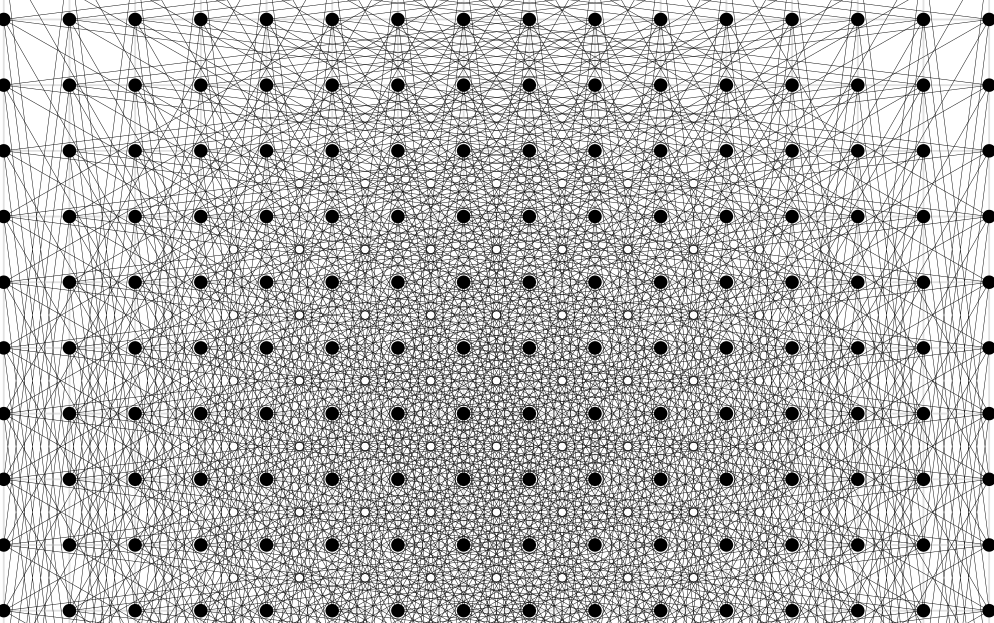

A dispetto della comodità e dal progresso tecnologico che rappresenta la distribuzione del wireless, la sovrapposizione di molte reti Wi-Fi in zone densamente popolate consentirebbe la diffusione di programmi informatici nocivi, detti malware, in grado di infettare una intera città nel giro di poche settimane. Lo studio internazionale, comparso sulla rivista Proceedings of the National Academy of Sciences, evidenzia la facilità con cui può essere violata la sicurezza di decine di migliaia di routers in un intervallo di tempo brevissimo (due settimane, appunto), partendo da un singolo focolaio di infezione. “La cattiva notizia è che dalle sei alle 24 ore è possibile prendere il controllo della gran parte della rete. La buona notizia è che questo tipo di reti può essere protetto”, spiega Alessandro Vespignani, professore di informatica all’Università dell’Indiana e ricercatore al Complex Networks Lagrange Laboratory dell’Isi di Torino, e fra gli autori dello studio. L’attacco di un malware a una stazione Wi-Fi è stato rappresentato mediante un modello matematico, insieme alla sua successiva propagazione attraverso tutta la rete Wi-Fi, cioè attraverso il segnale senza fili che permette la comunicazione tra due Wi-Fi all’interno del raggio del segnale. E contro questo attacco nulla possono gli antivirus solitamente usati, perché il malware non può essere individuato dall’utente, né al livello del router, né al livello del PC con cui l’utente si connette al router stesso. Il malware può invece infettare il router come un amministratore di sistema e creando seri danni. Una delle più frequenti malefatte di questi programmi, per esempio, può essere quella di deviare la navigazioni in rete senza che l’internauta se ne accorga: l’utente può quindi pensare di navigare sulla pagina della propria banca – come confermato dall’url nel browser e dalla stessa pagina web – mentre in realtà sta accedendo inconsapevole ad un sito clone che ha lo scopo di raccogliere le sue informazioni bancarie (come login e password per fare operazioni). La vulnerabilità dei sistemi diventa allarmante quando un simile attacco si può propagare al 50% dei router di una città nel giro di poco tempo, infettando decine di migliaia di stazioni, proprio perché molte stazioni non hanno un adeguato sistema di sicurezza (che tra l’altro sarebbe banale da implementare) o perché sono lasciate intenzionalmente aperte (un attacco a una stazione aperta ipiega infatti anche solo 5 minuti a scardinarla). “L’obiettivo dello studio – continua Vespignani- non è scoraggiare le persone a utilizzare il Wi-Fi, ma metterli in guardia rispetto alla necessità di adottare misure sicurezza. Con norme e misure adeguate almeno del 60% dei routers Wi-Fi, attraverso l’utilizzo di password efficaci e di chivi WPA (Wi-Fi Protected Access) piuttosto che chiavi WEP (Wired Equivalent Privacy), l’eventuale infezione può essere fermata prima di danneggiare l’intero ecosistema”.

Fonte: PNAS